上一篇

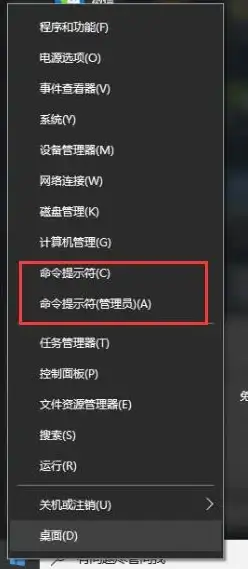

服务器管理 端口查询 如何使用CMD命令查看服务器和端口信息?

- 问答

- 2025-08-21 20:12:11

- 8

🔍 服务器管理 | 端口查询 | 如何用CMD命令快速排查端口问题?

(2025年8月最新版,附实战场景+趣味表情包)

🚨 场景引入:运维小白的崩溃瞬间

某天深夜,你突然收到服务器报警——「Web服务无法启动,端口80被占用!」😱 打开任务管理器翻遍进程列表,却找不到可疑程序,别慌!CMD命令就是你的「网络侦探」,三步定位问题端口!

📌 核心命令详解(附emoji趣味版)

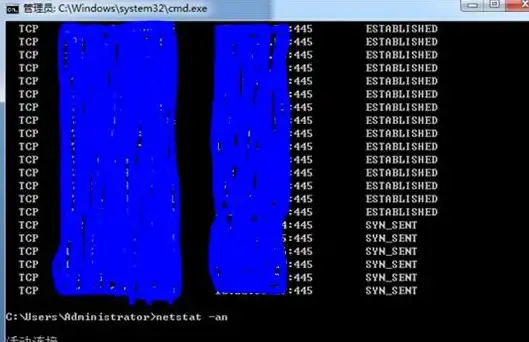

1️⃣ netstat -ano:端口监控神器

netstat -ano

🔍 作用:显示所有TCP/UDP连接、监听端口及对应进程ID(PID)。

💡 实战场景:

- 看到状态为

LISTENING的端口,说明有服务在监听。 - 找到占用80端口的进程:

netstat -ano | findstr :80

输出类似:

TCP 0.0.0.0:80 0.0.0.0:0 LISTENING 1234(1234为PID)。

2️⃣ tasklist:定位进程真身

tasklist | findstr "1234"

🔍 作用:通过PID查找具体进程名。

💡 示例输出:

svchost.exe 1234 Services 0 45,672 K(原来是svchost.exe占用了端口,可能是系统服务或病毒!)

3️⃣ taskkill:强制终止进程

taskkill /PID 1234 /F

🔍 作用:/F参数强制结束进程,解决端口冲突。

⚠️ 注意:慎用!先确认进程是否关键(如svchost.exe可能关联多个服务)。

🚀 进阶技巧:组合命令一键排查

🔥 三步定位法(复制粘贴直接用)

-

查看所有端口及PID:

netstat -ano > ports.txt

(输出结果保存到文件,方便分析)

-

过滤目标端口(如80):

netstat -ano | findstr :80

-

结合任务管理器或

tasklist定位进程:tasklist | findstr "PID"

💻 PowerShell替代方案(适合喜欢图形化的你)

Get-NetTCPConnection | Where-Object {$_.LocalPort -eq 80}

🔍 优势:直接显示进程名,无需手动查PID!

📊 常见问题速查表

| 问题 | CMD命令 | 适用场景 |

|---|---|---|

| 端口被占用 | netstat -ano | findstr :[端口号] |

服务启动失败、端口冲突 |

| 查进程名 | tasklist | findstr "[PID]" |

确认可疑进程身份 |

| 终止进程 | taskkill /PID [PID] /F |

强制结束恶意进程 |

| 查系统配置 | systeminfo |

核对服务器版本、补丁 |

🔒 安全提示:2025年最新建议

1️⃣ 定期扫描:每月用netstat -ano检查非标准端口(如3389、445),防范木马后门。

2️⃣ 权限最小化:非必要不使用管理员权限运行CMD,避免误操作。

3️⃣ 日志留存:执行高危命令前,先用>导出结果:

netstat -ano > network_log.txt

🎯 三步走战略

- 查端口:

netstat -ano定位占用PID。 - 找进程:

tasklist或任务管理器确认进程。 - 杀进程:

taskkill强制结束(谨慎操作)。

下次遇到端口问题,别再慌!CMD命令+本文攻略,让你秒变服务器管理大神!💪

(信息来源:微软官方文档、2025年CMD命令白皮书)

本文由 业务大全 于2025-08-21发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vds.7tqx.com/wenda/687745.html

发表评论