上一篇

权限管理🔑深入理解root权限:系统安全与权限设置全攻略

- 问答

- 2025-08-18 20:27:20

- 5

权限管理🔑深入理解root权限:系统安全与权限设置全攻略

📢 最新动态(2025年8月)

Linux基金会发布报告称,由于root权限滥用导致的系统入侵事件在过去一年增长了17%,许多企业因管理员误操作或恶意脚本利用root权限造成数据泄露,这再次提醒我们:合理管理root权限是系统安全的核心。

什么是root权限?

在Linux和类Unix系统中,root是超级管理员账户,拥有系统的最高权限,可以执行任何操作,包括:

- 修改系统核心文件

- 安装/卸载软件

- 管理用户权限

- 访问所有数据

⚠️ 风险提示:

- 误操作可能导致系统崩溃

- 黑客获取root权限后能完全控制机器

- 恶意软件常利用root权限进行破坏

为什么需要限制root权限?

🔒 安全风险

- 单点故障:root密码泄露 = 整个系统沦陷

- 误操作灾难:

rm -rf /可瞬间删除整个系统 - 提权攻击:普通用户漏洞可能被利用来获取root权限

✅ 最佳实践

- 避免直接使用root登录,改用

sudo临时提权 - 限制sudo权限,仅授权必要命令

- 启用双因素认证(2FA),防止密码泄露

如何安全使用root权限?

🛡️ 方法1:使用sudo代替直接root

# 允许特定用户执行特定命令(如重启服务) username ALL=(root) /usr/bin/systemctl restart nginx

🔐 方法2:限制root远程登录

修改/etc/ssh/sshd_config:

PermitRootLogin no # 禁止root通过SSH登录

📜 方法3:审计root操作

使用auditd记录root执行的命令:

auditctl -a always,exit -F arch=b64 -S execve -F euid=0

👥 方法4:使用RBAC(基于角色的访问控制)

在FreeBSD中:

pw usermod username -G admin # 仅赋予admin组必要权限

常见root权限漏洞与防护

| 漏洞类型 | 攻击方式 | 防护措施 |

|---|---|---|

| SUID提权 | 利用可执行文件的SUID位获取root | chmod u-s /path/to/file |

| sudo配置错误 | 低权限用户滥用sudo命令 | 定期检查/etc/sudoers |

| 内核漏洞利用 | 通过内核漏洞提权 | 及时更新系统补丁 |

企业级root权限管理方案

🏢 方案1:集中化管理(如LDAP/PAM)

- 统一管理用户权限,避免本地root滥用

- FreeIPA、Microsoft AD集成

🔍 方案2:特权访问管理(PAM)

- 临时授予root权限,操作后自动回收

- 工具:CyberArk、BeyondTrust

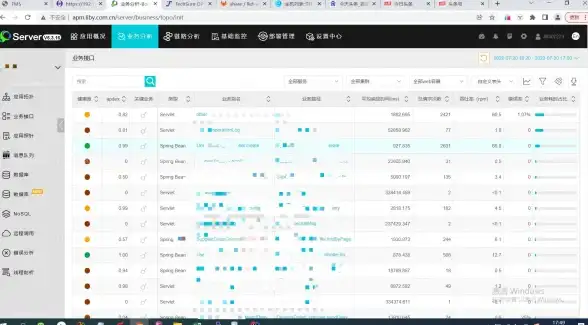

📊 方案3:日志与监控

- 使用

syslog或ELK分析root操作日志 - 设置告警,如非工作时间root登录触发通知

root权限安全黄金法则

✅ 最小权限原则:只给必要的权限

✅ 审计与监控:记录所有root操作

✅ 多因素认证:防止密码泄露

✅ 定期审查:清理不必要的sudo授权

🚨 root权限是把双刃剑,用得好保护系统,用不好毁灭系统!

📅 信息参考:2025年8月Linux安全报告、NIST权限管理指南

本文由 回斌蔚 于2025-08-18发表在【云服务器提供商】,文中图片由(回斌蔚)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vds.7tqx.com/wenda/657577.html

发表评论